- 联系我们

- duidaima.com 版权声明

- 闽ICP备2020021581号

-

闽公网安备 35020302035485号

闽公网安备 35020302035485号

闽公网安备 35020302035485号

闽公网安备 35020302035485号

package main

import (

"github.com/goflyfox/gtoken/gtoken"

"github.com/gogf/gf/frame/g"

"github.com/gogf/gf/net/ghttp"

"github.com/gogf/gf/os/glog"

)

var TestServerName string

//var TestServerName string = "gtoken"

func main() {

glog.Info("########service start...")

g.Cfg().SetPath("example/sample")

s := g.Server(TestServerName)

initRouter(s)

glog.Info("########service finish.")

s.Run()

}

var gfToken *gtoken.GfToken

/*

统一路由注册

*/

func initRouter(s *ghttp.Server) {

// 不认证接口

s.Group("/", func(group *ghttp.RouterGroup) {

group.Middleware(CORS)

// 调试路由

group.ALL("/hello", func(r *ghttp.Request) {

r.Response.WriteJson(gtoken.Succ("hello"))

})

})

// 认证接口

loginFunc := Login

// 启动gtoken

gfToken := >oken.GfToken{

ServerName: TestServerName,

LoginPath: "/login",

LoginBeforeFunc: loginFunc,

LogoutPath: "/user/logout",

AuthExcludePaths: g.SliceStr{"/user/info", "/system/user/info"}, // 不拦截路径 /user/info,/system/user/info,/system/user,

MultiLogin: g.Config().GetBool("gToken.MultiLogin"),

}

s.Group("/", func(group *ghttp.RouterGroup) {

group.Middleware(CORS)

gfToken.Middleware(group)

group.ALL("/system/user", func(r *ghttp.Request) {

r.Response.WriteJson(gtoken.Succ("system user"))

})

group.ALL("/user/data", func(r *ghttp.Request) {

r.Response.WriteJson(gfToken.GetTokenData(r))

})

group.ALL("/user/info", func(r *ghttp.Request) {

r.Response.WriteJson(gtoken.Succ("user info"))

})

group.ALL("/system/user/info", func(r *ghttp.Request) {

r.Response.WriteJson(gtoken.Succ("system user info"))

})

})

// 启动gtoken

gfAdminToken := >oken.GfToken{

ServerName: TestServerName,

//Timeout: 10 * 1000,

LoginPath: "/login",

LoginBeforeFunc: loginFunc,

LogoutPath: "/user/logout",

AuthExcludePaths: g.SliceStr{"/admin/user/info", "/admin/system/user/info"}, // 不拦截路径 /user/info,/system/user/info,/system/user,

MultiLogin: g.Config().GetBool("gToken.MultiLogin"),

}

s.Group("/admin", func(group *ghttp.RouterGroup) {

group.Middleware(CORS)

gfAdminToken.Middleware(group)

group.ALL("/system/user", func(r *ghttp.Request) {

r.Response.WriteJson(gtoken.Succ("system user"))

})

group.ALL("/user/info", func(r *ghttp.Request) {

r.Response.WriteJson(gtoken.Succ("user info"))

})

group.ALL("/system/user/info", func(r *ghttp.Request) {

r.Response.WriteJson(gtoken.Succ("system user info"))

})

})

}

func Login(r *ghttp.Request) (string, interface{}) {

username := r.GetString("username")

passwd := r.GetString("passwd")

if username == "" || passwd == "" {

r.Response.WriteJson(gtoken.Fail("账号或密码错误."))

r.ExitAll()

}

return username, "1"

/**

返回的第一个参数对应:userKey

返回的第二个参数对应:data

{

"code": 0,

"msg": "success",

"data": {

"createTime": 1652838582190,

"data": "1",

"refreshTime": 1653270582190,

"userKey": "王中阳",

"uuid": "ac75676efeb906f9959cf35f779a1d38"

}

}

*/

}

// 跨域

func CORS(r *ghttp.Request) {

r.Response.CORSDefault()

r.Middleware.Next()

}

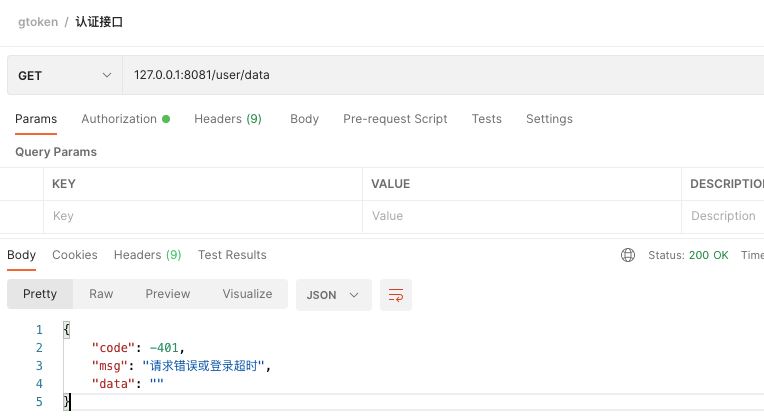

运行效果

启动项目:

tips:下面带大家看的是 v1.4.1

下面带大家分析一下源码,学习一下作者是如何设计的。

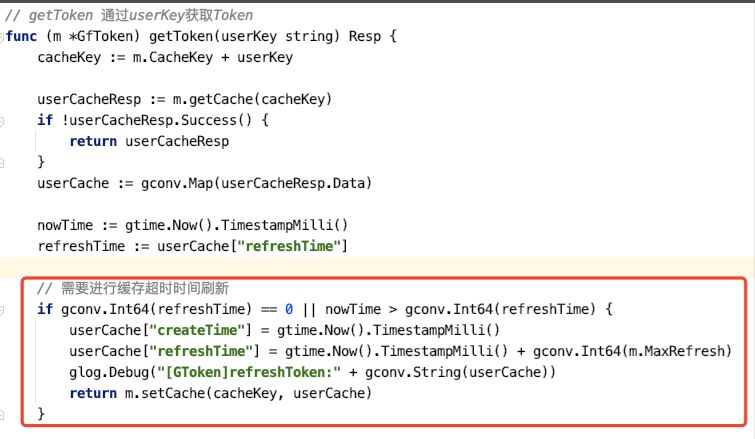

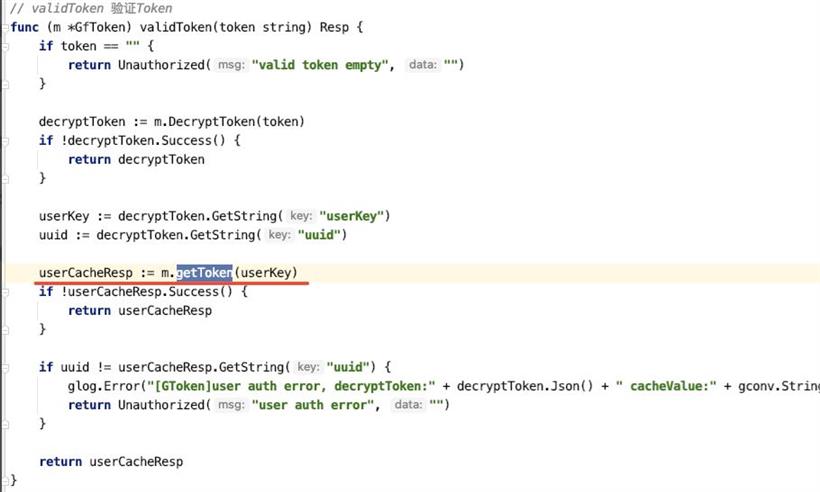

刷新 token

首先我认为 gtoken 很好的设计思想是不使用 refresh_token 来刷新 token,而是服务端主动刷新。在源码的getToken方法中做了更新 refreshTime 和 createTime 的处理。更新 createTime 为当前时间,refreshTime 为当前时间+自定义的刷新时间。

// GfToken gtoken结构体

type GfToken struct {

// GoFrame server name

ServerName string

// 缓存模式 1 gcache 2 gredis 默认1

CacheMode int8

// 缓存key

CacheKey string

// 超时时间 默认10天(毫秒)

Timeout int

// 缓存刷新时间 默认为超时时间的一半(毫秒)

MaxRefresh int

// Token分隔符

TokenDelimiter string

// Token加密key

EncryptKey []byte

// 认证失败中文提示

AuthFailMsg string

// 是否支持多端登录,默认false

MultiLogin bool

// 是否是全局认证,兼容历史版本,已废弃

GlobalMiddleware bool

// 中间件类型 1 GroupMiddleware 2 BindMiddleware 3 GlobalMiddleware

MiddlewareType uint

// 登录路径

LoginPath string

// 登录验证方法 return userKey 用户标识 如果userKey为空,结束执行

LoginBeforeFunc func(r *ghttp.Request) (string, interface{})

// 登录返回方法

LoginAfterFunc func(r *ghttp.Request, respData Resp)

// 登出地址

LogoutPath string

// 登出验证方法 return true 继续执行,否则结束执行

LogoutBeforeFunc func(r *ghttp.Request) bool

// 登出返回方法

LogoutAfterFunc func(r *ghttp.Request, respData Resp)

// 拦截地址

AuthPaths g.SliceStr

// 拦截排除地址

AuthExcludePaths g.SliceStr

// 认证验证方法 return true 继续执行,否则结束执行

AuthBeforeFunc func(r *ghttp.Request) bool

// 认证返回方法

AuthAfterFunc func(r *ghttp.Request, respData Resp)

}

思考题