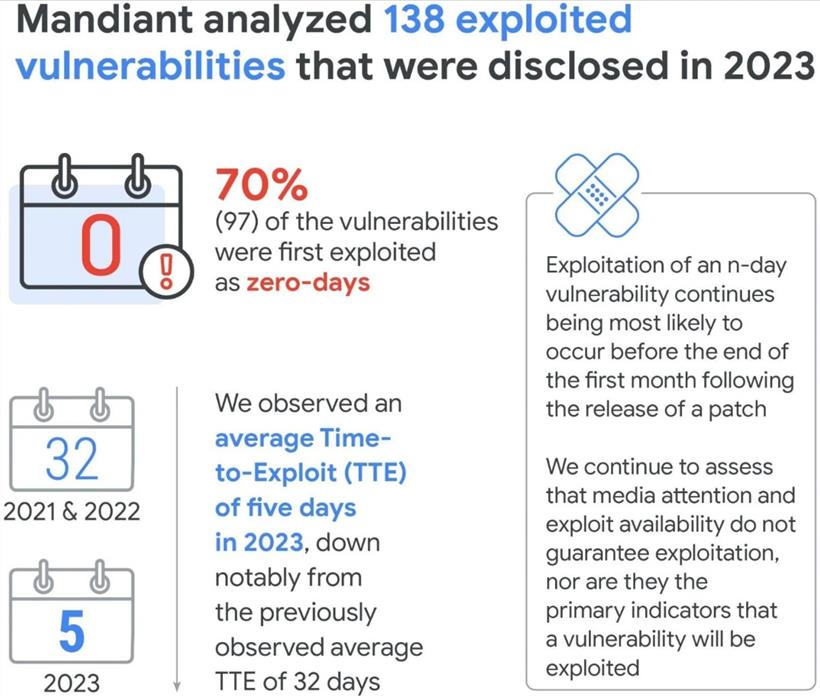

谷歌Mandiant安全分析师警告称,攻击者发现和利用软件零日漏洞的能力增长已成为一个令人担忧的新趋势。在2023年披露的138个被积极利用的漏洞中,有97个(70.3%)是0 Day漏洞,意味着大量漏洞在被供应商知道或修补之前就被攻击者用来实施攻击。

从2020年到2022年,N Day漏洞和0 Day漏洞之间的比例相对稳定地保持在4:6,但到了2023年,这一比例转变为3:7。 谷歌解释说,这并不是因为在野外被利用的N Day 数量下降,而是因为0 Day 漏洞利用的增加以及安全厂商检测能力的提高。

而恶意活动的增加和目标产品的多样化也反映在受主动利用漏洞影响的供应商数量上,2023 年受影响的供应商数量从 2022 年的 44 家增加到创纪录的 56 家,高于 2021 年创下的 48 家供应商的记录。

另一个重要趋势是利用新披露漏洞(N Day或0 Day)缺陷所需的时长(TTE)进一步大幅缩短,现仅需要5 天。相比之下,2018-2019 年间的TTE为 63 天,2021-2022 年间为 32 天。 这为供应商和系统管理员提供了充足的时间来发布补丁应用或实施缓解措施,以确保受影响系统的安全。而目前仅有5天的时间,在给到供应商和系统管理员压力的同时,实施网络分段、实时检测和紧急补丁优先级等策略就变得更加重要。

与此相关的是,谷歌认为漏洞利用的公开与TTE之间没有关联。2023 年,75% 的漏洞利用在黑客利用开始之前就被公开,25% 的漏洞是在黑客已经利用这些漏洞后发布。

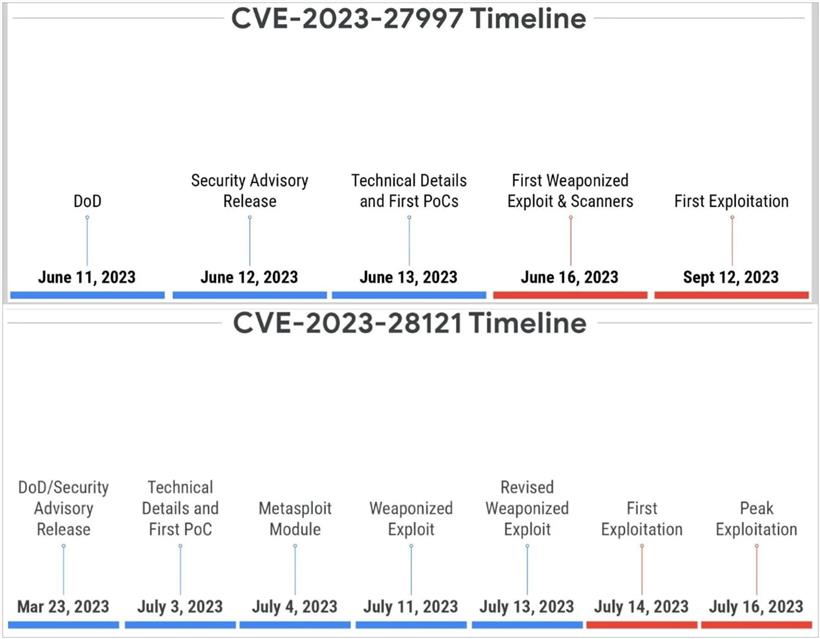

报告中引用了两个例子——CVE-2023-28121(WordPress 插件)和 CVE-2023-27997(Fortinet FortiOS)来证明公开漏洞与恶意活动之间并不存在一致的关系。在第一个例子中,漏洞在披露3个月后和概念验证发布10天后开始被利用;在第二个例子中,漏洞在被公开之后就立刻被武器化,但真正的第一起利用攻击事件直到4个月后才被记录到。

谷歌认为,与 PoC 可用性的直接或孤立关联的做法其依据都是不充分的,漏洞利用难度、攻击者的动机、目标价值和整体攻击复杂性都会在 TTE 中发挥作用。

闽公网安备 35020302035485号

闽公网安备 35020302035485号

闽公网安备 35020302035485号

闽公网安备 35020302035485号