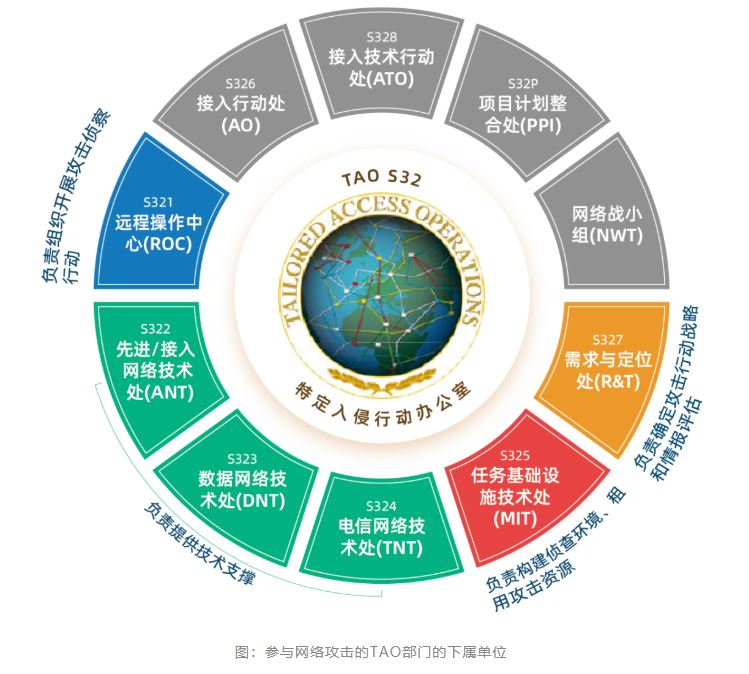

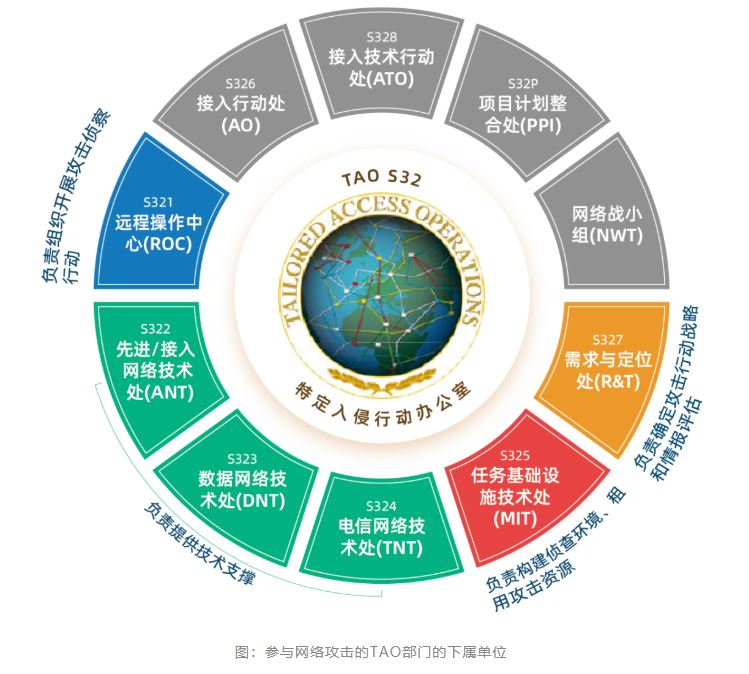

经技术分析和网上溯源调查发现,此次网络攻击行动是美国国家安全局(NSA)信息情报部(代号S)数据侦察局(代号S3)下属TAO(代号S32)部门。

美国国家安全局TAO部门的S325单位,通过层层掩护,构建了由49台跳板机和5台代理服务器组成的匿名网络,购买专用网络资源,架设攻击平台。

这些跳板机均经过精心挑选,所有IP均归属于非「五眼联盟」国家(五眼联盟包括美国、英国、加拿大、澳大利亚和新西兰),而且大部分选择了中国周边国家(如日本、韩国等)的IP,约占70%。

根据溯源分析,本次窃密行动共选用了其中的49台跳板机,这些跳板机仅使用了中转指令,将上一级的跳板指令转发到目标系统,从而掩盖美国国家安全局发起网络攻击的真实IP。

图:美国国家安全局(NSA)对西北工业大学实施网络攻击

此外,美国国家安全局NSA为了保护其身份安全,使用了美国Register公司的匿名保护服务,相关域名和证书无明确指向,无关联人员。

另一方面,根据技术分析的结果,TAO已于此次攻击活动开始前,在美国多家大型知名互联网企业的配合下,掌握了中国大量通信网络设备的管理权限,为NSA持续侵入中国国内的重要信息网络大开方便之门。

有了这个前提条件,S321单位运用40余种不同的NSA专属网络攻击武器,持续对我国开展攻击窃密,窃取了关键网络设备配置、网管数据、运维数据等核心技术数据,窃密活动持续时间长,覆盖范围广。

TAO还利用其掌握的针对SunOS操作系统的两个“零日漏洞”利用工具(已提取样本),工具名称分别为EXTREMEPARR(NSA命名)和EBBISLAND(NSA命名),选择了中国周边国家的教育机构、商业公司等网络应用流量较多的服务器为攻击目标;攻击成功后,安装NOPEN(NSA命名,已提取样本)后门,控制了大批跳板机。

总体而言,美国国家安全局TAO的网络攻击武器装备针对性强,得到了美国互联网巨头的鼎力支持。同一款装备会根据目标环境进行灵活配置,在这中使用的41款装备中,仅后门工具“狡诈异端犯”(NSA命名)在对西北工业大学的网络攻击中就有14款不同版本。NSA所使用工具类别主要分为四大类,分别是:

(一)漏洞攻击突破类武器

TAO依托此类武器对西北工业大学的边界网络设备、网关服务器、办公内网主机等实施攻击突破,同时也用来攻击控制境外跳板机以构建匿名网络。

(二)持久化控制类武器

TAO依托此类武器对西北工业大学网络进行隐蔽持久控制,TAO工作人员可通过加密通道发送控制指令操作此类武器实施对西北工业大学网络的渗透、控制、窃密等行为。

(三)嗅探窃密类武器

TAO依托此类武器嗅探西北工业大学工作人员运维网络时使用的账号口令、生成的操作记录,窃取西北工业大学网络内部的敏感信息和运维数据等。

(四)隐蔽消痕类武器

TAO依托此类武器消除其在西北工业大学网络内部的行为痕迹,隐藏、掩饰其恶意操作和窃密行为,同时为上述三类武器提供保护。

闽公网安备 35020302035485号

闽公网安备 35020302035485号

闽公网安备 35020302035485号

闽公网安备 35020302035485号