前言

进入 9 月份爆发了大规模 npm 包被攻击事件,该攻击涉及18个高下载量包,总计每周下载超 20 亿次,恶意代码通过钓鱼邮件渗透维护者账户,篡改包以拦截浏览器中的加密货币交易。Nuxt.js官方连续发布了三个推特,提示我们怎么应对的这些攻击。

正文

首先,直入主题,官方明确表示:Nuxt本身并不易受影响。因为 Nuxt 不会将这些特定包的代码直接打包到客户端或服务器端,而这次攻击需要代码在浏览器中运行才能生效。

https://www.aikido.dev/blog/npm-debug-and-chalk-packages-compromised

https://www.aikido.dev/blog/npm-debug-and-chalk-packages-compromised

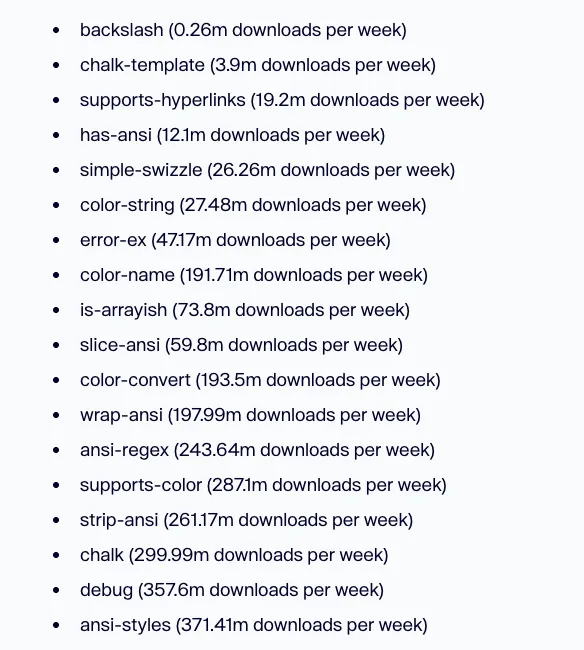

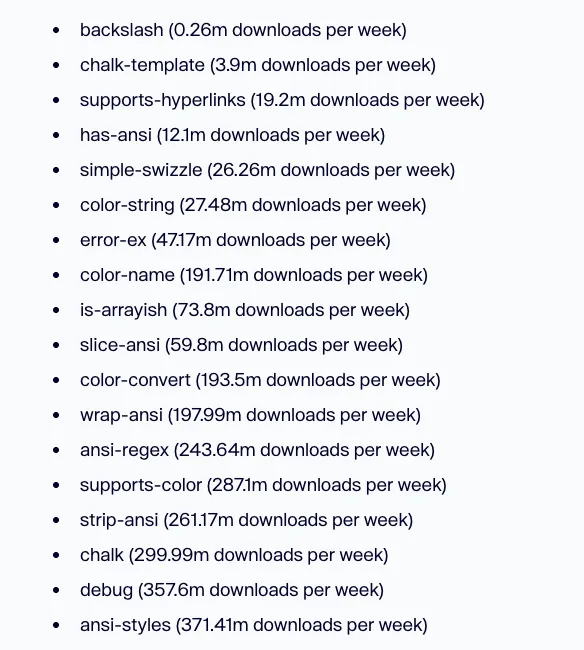

上面的链接详细描述了攻击涉及的包如debug和chalk等,这些包的作者账户被入侵,导致恶意代码被注入到新版本中,主要针对浏览器环境窃取数据。

上图.受影响的18个包

上图.受影响的18个包

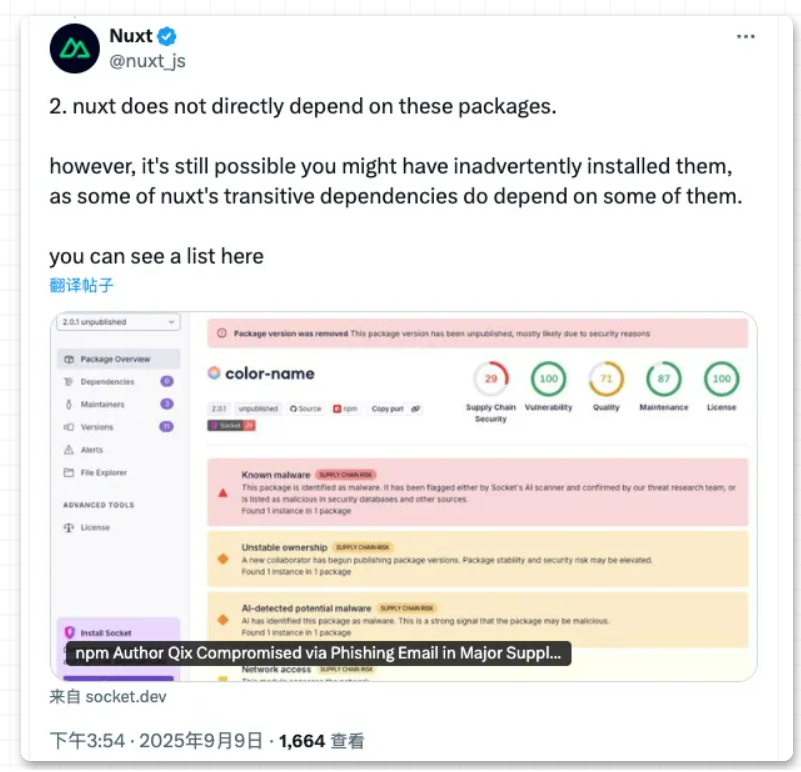

接着提醒道我们,虽然 Nuxt 并不直接依赖这些受影响的包,但开发者在使用 Nuxt 时,可能间接安装了它们。

例如,一些Nuxt的子依赖可能会引入这些包。建议我们检查自己的项目依赖树!我们可以通过 npm audit 或 yarn audit 等工具扫描项目,及时更新或移除潜在风险。

https://socket.dev/blog/npm-author-qix-compromised-in-major-supply-chain-attack

上面的链接里面列出了所有受影响的包列表。

最后强调了 Nuxt 团队的防护措施。他们已经实施了一系列最佳实践来确保包发布的可靠性。供应链攻击只需依赖树中的一个包被影响,就能造成连锁反应

https://docs.npmjs.com/trusted-publishers/

https://docs.npmjs.com/trusted-publishers/

上面的链接主要是教我们如何设置可信发布作者者以防止账户被劫持,感兴趣的小伙伴可以去实践下!

最后

总之,Nuxt.js 在这次npm供应链攻击中影响不大,但提醒大家依赖管理的重要性,保持警惕才能防患于未然!今天的分享就这些了,感谢大家的阅读,如果文章中存在错误的地方欢迎指正!

闽公网安备 35020302035485号

闽公网安备 35020302035485号

闽公网安备 35020302035485号

闽公网安备 35020302035485号