- 联系我们

- duidaima.com 版权声明

- 闽ICP备2020021581号

-

闽公网安备 35020302035485号

闽公网安备 35020302035485号

闽公网安备 35020302035485号

闽公网安备 35020302035485号

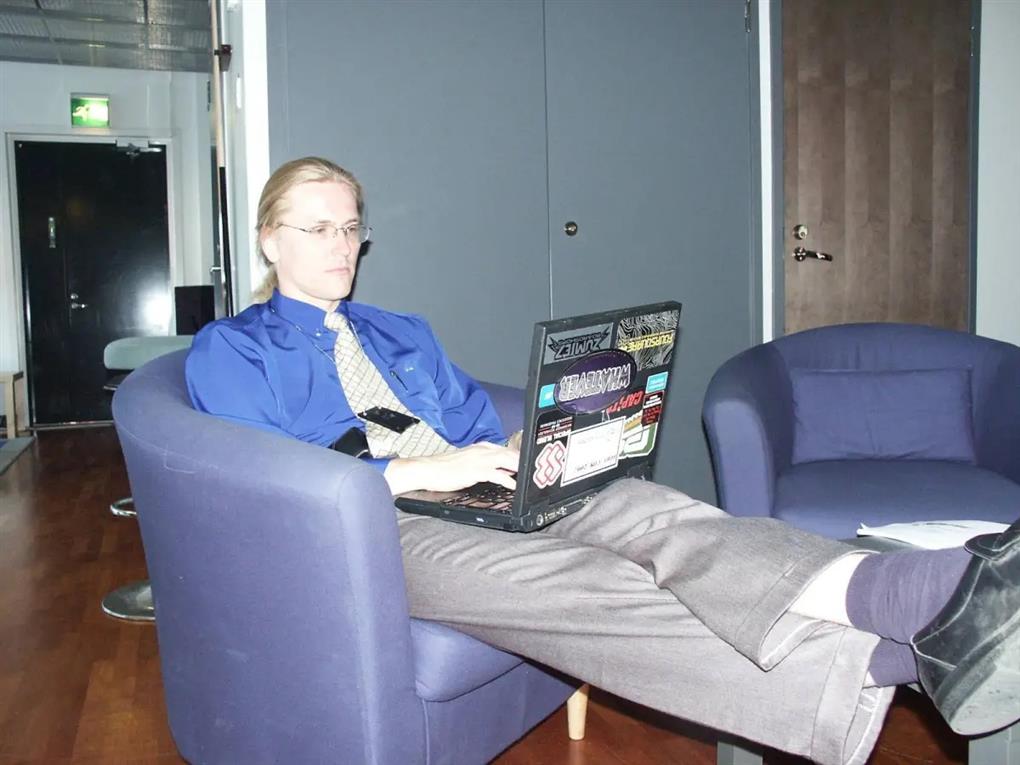

堆代码讯 2025 年拉斯维加斯黑帽大会的主旨演讲台上,米科・许普宁正踱着步。这位网安界的传奇人物,标志性的深金色马尾辫垂在一身剪裁利落的青绿色西装上,面对满场全球黑客与安全研究员,抛出了一个他琢磨了很久的比喻:“我常把这称作‘网络安全俄罗斯方块’。”

上世纪 80 年代末,当许普宁踏入这个行业时,“恶意软件” 还是个没人听过的词。人们只知道电脑里会出现 “病毒” 和 “木马”,互联网远未普及,病毒的传播载体,还是一张张 3.5 英寸的软盘。

三十多年里,他亲手分析过的恶意软件,足有数万种。他亲眼见证了这个领域的整个变迁:早年的病毒,大多是极客们的玩票。

比如 90 年代风靡全球的 Form.A 病毒,靠软盘传播,本身没有任何破坏性,顶多在屏幕上弹一行文字,就没了下文。可就是这么个 “无害” 的小东西,居然传遍了全世界,甚至钻进了南极科考站的电脑里。2000 年,他和团队率先发现了臭名昭著的 “爱虫” 病毒 —— 这个伪装成情书的蠕虫,靠着邮件全自动扩散,用户点开就会篡改本地文件,病毒还会自动转发给通讯录里的所有联系人,最终感染了全球超千万台 Windows 电脑。那时候的黑客,大多只是好奇代码能做到什么地步,没人想着靠这个赚钱。

可时代很快变了。许普宁直言:“纯粹为爱搞开发的时代早已落幕,普通电脑病毒的时代,彻底终结了。”如今,没人再做那种会自我复制的蠕虫 —— 这种东西太容易被安全团队拦截,开发者转眼就会暴露。剩下的恶意软件,几乎都成了犯罪和间谍的工具:2017 年朝鲜的 WannaCry 勒索病毒,俄罗斯的 NotPetya 网络袭击,后者直接瘫痪了乌克兰的互联网和电网。这些隐匿在暗处的势力,把恶意软件变成了国家级的武器,藏起自己的工具,躲开执法者的追查,靠着漏洞和黑产牟利。

但与此同时,网安行业也完成了跨越式的成长。从早年免费分发的安全工具,到如今规模 2500 亿美元的全球市场,整个行业早已完成了专业化转型。更重要的是,我们手里的设备,越来越难被攻破了。许普宁举了个例子:如今想要破解 iPhone 或者 Chrome 浏览器的漏洞,成本动辄几十万甚至数百万美元,这么高的门槛,早就把普通的牟利型黑客拦在了门外,只有资源雄厚的国家级机构,才用得起这种武器。对普通用户来说,这是实打实的胜利,也是网安行业交了几十年的答卷。

旧的战场,已经被他和同行们打得差不多了。可新的威胁,就像俄罗斯方块里不断落下的新方块,又堆了上来。许普宁住在芬兰,家距离俄罗斯边境只有两小时车程。2022 年俄罗斯全面入侵乌克兰后,他亲眼看着这场战争,被无人机彻底改写 —— 据统计,冲突里绝大多数的伤亡,都来自无人机空袭。作为芬兰的预备役军人,他曾开玩笑说:“我不能说我的岗位是什么,但他们不给我步枪,因为我敲键盘的破坏力比枪大得多。” 他的两位祖父,都曾在战场上对抗过俄军,边境的敌情,对他来说从来都不是遥远的新闻。

他意识到,一个全新的、几乎空白的战场出现了:无人机的安全防护。网安领域已经足够成熟,可无人机作战的网络安全,几乎还是一片无人开垦的荒地。比起已经被打磨得越来越安全的智能手机,这些满天飞的飞行器,防护能力弱得可怜。而这里,恰恰是当下最迫切的威胁。2025 年年中,许普宁正式转型,加入了赫尔辛基的森索福斯公司,出任首席研发官。这家公司,正是做反无人机系统的,服务于军警机构。

“这件事对我意义重大。” 他说,“投身无人机防御,不只是应对当下的无人机威胁,更是防范未来的新型机型。我们站在人类这边,对抗机器威胁 —— 听着像科幻故事,却是我们实打实的工作。”

在外人看来,反恶意软件和反无人机,完全是两个八竿子打不着的领域。可在许普宁眼里,这根本就是同一场战争,只是换了个战场。当年反病毒,我们靠的是特征库:提取恶意软件的标识,识别它,然后拦截它。现在反无人机,逻辑一模一样:我们采集无人机的无线电信号,解析它的通讯协议,建立对应的特征库,就能精准识别出那些未知的无人机。

甚至连攻击的逻辑都相通。找到了无人机的通讯协议和频段,我们就能对它发起网络攻击:篡改它的系统指令,让它失控坠毁。许普宁说,很多时候,无人机的协议层攻击,比反恶意软件还要简单 ——“找准漏洞,一击制胜,第一步就是最后一步。”

唯一没变的,还是那场永恒的猫鼠游戏。就像当年,我们挡住了旧的病毒,黑客就搞出了新的恶意软件;现在,我们挡住了旧的无人机,对手也会迭代出新的机型,绕过我们的防御。这场攻防博弈,从来都没有终点。